Les normes ISO de sécurité : Normalisation et historique

Etat de l’art des systèmes de management de la sécurité de l’information – Première partie :

1. Introduction

L’objectif de cette première partie est de présenter les normes, les concepts, les processus et les acteurs qui ont permis aux organismes d’aboutir à un système de management de la sécurité de l’information.

2. Définitions

2.1- L’ISO (Organisation Internationale de Normalisation)

L’ISO est le fruit d’une collaboration entre différents organismes de normalisation nationaux.

Au début du XXème siècle, L’American Institute of Electrical Engineer1 invite quatre autres instituts professionnels pour constituer une première organisation nationale, l’AESC (American Engineering Standards Committee) qui aura pour objectif de publier des standards industriels communs avant de prendre le nom d’ASA (American Standards Association) et d’établir des procédures standardisées pour la production militaire pendant la seconde guerre mondiale.

En 1947, l’ASA, le BSI (British Standards Institute), l’AFNOR (Association Française de Normalisation) et les organisations de normalisation de 22 autres pays fondent l’Organisation Internationale de Normalisation (ISO).

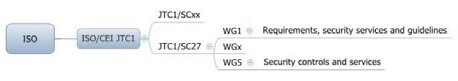

A ce jour, l’ISO regroupe 157 pays membres, et coopère avec les autres organismes de normalisation comme le CEN (Comité européen de normalisation) ou la Commission Electronique Internationale2 (CEI). En 1987, l’ISO et le CEI créent le Joint Technical Committee (JTC1) pour la normalisation des Technologies de l’Information (TI).

Le JTC1 allie les compétences de l’ISO en matière de langage de programmation et codage de l’information avec celles du CEI qui traitent du matériel tel que les microprocesseurs.

Le JTC1 est composé de plusieurs comités techniques (SC) qui traitent de sujets tels que la biométrie, la téléinformatique, les interfaces utilisateurs ou encore les techniques de sécurité de l’information relatives aux normes de la série ISO/CEI 2700x. La figure 1 ci- dessous montre la structure hiérarchique des différents groupes de travail tel que le WG1 issu du JTC1/SC27 de l’ISO/CEI [1].

Figure 1: Structure hiérarchique des groupes de travail et comités de l’ISO/CEI

Créé en 2006, le JTC1/SC27 de l’ISO/CEI a développé un nombre important de normes au sein du WG13, celles de la famille ISO/CEI 2700x.

2.2- Les normes

L’ISO et le CEI donnent la définition suivante : «(…) document établi par consensus et approuvé par un organisme reconnu, qui fournit, pour des usages communs et répétés, des règles, des lignes directrices ou des caractéristiques, pour des activités ou leurs résultats garantissant un niveau d’ordre optimal dans un contexte donné4». Les documents établis par consensus sont appelés « norme ».

On distingue quatre familles de normes :

- – Les normes fondamentales concernent les règles qui ont trait à la métrologie.

- – Les normes de spécifications, traitent des caractéristiques et des seuils de performance d’un produit ou d’un service.

- – Les normes d’analyse et d’essais, renseignent sur les méthodes et moyens pour la réalisation d’un essai sur un produit.

- – Les normes d’organisation qui décrivent les fonctions et les relations organisationnelles au sein d’un organisme.

Ces normes peuvent relever de groupes ou d’organismes de normalisation internationaux ou nationaux tels que le CEN qui a pour but l’harmonisation des normes nationales européennes, l’ISO qui publie les normes internationales et L’AFNOR qui s’occupe des normes françaises [2].

Les normes ISO de sécurité : Normalisation et historique

2.3- La normalisation

Selon le Journal Officiel du gouvernement français, la normalisation «(…) a pour objet de fournir des documents de référence élaborés de manière consensuelle par toutes les parties intéressées, portant sur des règles, des caractéristiques, des recommandations ou des exemples de bonnes pratiques relatives à des produits, à des services, à des méthodes, à des processus ou à des organisations.

Elle vise à encourager le développement économique et l’innovation tout en prenant en compte des objectifs de développement durable (…) » (Art. 1 du décret du 16 juin 2009)5.

Les documents de référence élaborés au terme du processus de normalisation sont les «normes ».

2.4- Historique des normes en matière de sécurité de l’information

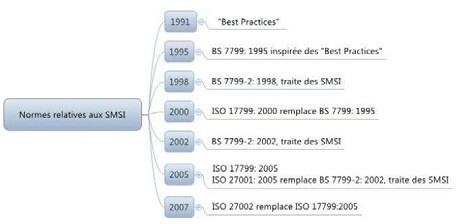

Au cours des vingt dernières années les normes liées à la sécurité de l’information ont évolué ou ont été remplacées. Ces changements rendent difficile une bonne compréhension du sujet.

Un rappel historique de l’évolution de ces normes permet de clarifier la situation normative en matière de sécurité de l’information.

Au début des années 90, de grandes entreprises britanniques se concertent pour établir des mesures visant à sécuriser leurs échanges commerciaux en ligne. Le résultat de cette collaboration servit de référence en la matière pour d’autres entreprises qui souhaitaient mettre en œuvre ces mesures.

Cette initiative privée fut appuyée par le Département des Transports et de l’Industrie britannique qui supervisa la rédaction au format du BSI, d’une première version de projet de norme de gestion de la sécurité de l’information.

En 1991, un projet de «best practices» code de bonnes pratiques, préconise la formalisation d’une politique de sécurité de l’information. Cette politique de sécurité doit intégrer au minimum huit points «stratégique et opérationnel6» ainsi qu’une mise à jour régulière de la politique.

En 1995, le BSI publie la norme BS7799 qui intègre dix chapitres réunissant plus de 100 mesures détaillées de sécurité de l’information, potentiellement applicables selon l’organisme concerné.

En 1998, la norme BS7799 change de numérotation et devient la norme BS7799-1. Elle est complétée par la norme BS7799-2 qui précise les exigences auxquelles doit répondre un organisme pour mettre en place une politique de sécurité de l’information.

Cette nouvelle norme est fondée sur une approche de la maîtrise des risques et sur le principe du management de la sécurité de l’information.

En 2000, la norme BS7799-1, devient la norme de référence internationale pour les organismes souhaitant renforcer leur sécurité de l’information. Après avoir suivi un processus de concertation au niveau international et quelques ajouts, l’ISO lui attribue un nouveau nom, ISO/IEC 17799: 2000.

En 2002, le BSI fait évoluer la norme BS7799-2 en s’inspirant des normes ISO 9001:2000 et ISO 14001: 1996. La norme adopte définitivement une approche de management de la sécurité de l’information.

En 2005, l’ISO/CEI adopte la norme BS7799-2 sous la référence ISO/CEI 27001: 2005 en y apportant quelques modifications pour se rapprocher le plus possible du principe de «système de management » développé par les normes ISO 9001 et ISO14001. L’ISO/IEC 27001: 2005 spécifie les exigences pour la mise en place d’un SMSI (système de management de l’information).

En 2007, dans un souci de clarification, l’ISO renomme la norme ISO/IEC 17799 :2005 en changeant sa numérotation pour ISO/IEC 27002. La norme se greffe à la famille des normes ISO/IEC 2700x toujours en développement.

La figure 2 ci-dessous résume l’historique des normes traitant de la sécurité de l’information.

Figure 2: Historique des normes liées à la sécurité de l’information

Aujourd’hui les organismes disposent de deux normes qui se sont imposées comme référence des SMSI, l’ISO/CEI 27001 :2005 qui décrit les exigences pour la mise en place d’un SMSI et l’ISO/CEI 27002 qui regroupe un ensemble de bonnes pratiques «best practices» pour la gestion de la sécurité de l’information.

Autour de ces deux normes viennent s’articuler d’autres normes de la même famille, ISO/CEI 2700x, encore en développement pour certaines [3].

Dans la partie qui suit nous présentons les principales propriétés d’un SMSI avant d’aborder les normes de la série ISO/CEI 2700x qui se sont imposées comme références des SMSI.

Mise en œuvre d’un système de management de la sécurité de l’information (SMSI)

Mémoire Pour l’obtention d’un Diplôme de Mastère Professionnel

Université Virtuelle de Tunis – Mastère en Optimisation et Modernisation des Entreprises

________________________________

1 Aujourd’hui appelé Institute of Electrical and Electronics Engineers ou IEEE avec comme objectif la promotion de la connaissance dans le domaine de l’ingénierie électrique.

2 CEI est chargée de la normalisation d’équipements électriques. Il est courant de voir ISO/CEI pour nommer une norme élaborée conjointement par les deux organismes.

3 Le WG1 est le groupe de travail en charge d’organiser et rédiger les normes liées au domaine de la sécurité de l’information.

4 Directives ISO/CEI – partie 2 : Règles de structure et de rédaction des Nomes internationales, cinquième édition, 2004 (§ 3.1).

5 Le Décret n° 2009-697 du 16 juin 2009 relatif à la normalisation, JO du 17 juin 2009, explicite le fonctionnement du système français de normalisation et rappelle la procédure d’élaboration et d’homologation des projets de normes et les modalités d’application des normes homologuées.

6 Les points « opérationnel » de la politique de sécurité de l’information peuvent par exemple concerner la politique de sauvegarde, des mots de passe. Les points « stratégiques » concerneront les engagements de la direction vis-à-vis de la sécurité de l’information.